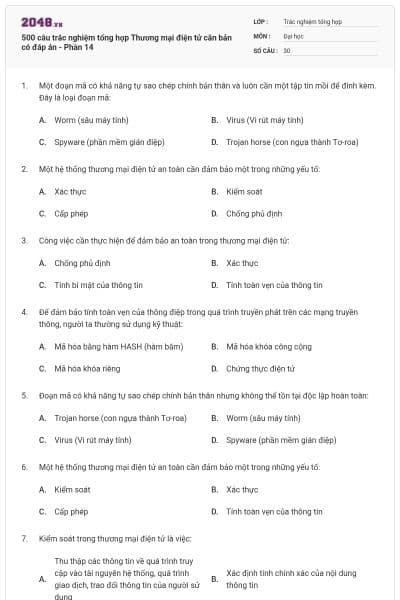

500 câu trắc nghiệm tổng hợp Thương mại điện tử căn bản có đáp án - Phần 14

30 câu hỏi

Một đoạn mã có khả năng tự sao chép chính bản thân và luôn cần một tập tin mồi để đính kèm. Đây là loại đoạn mã:

Worm (sâu máy tính)

Virus (Vi rút máy tính)

Spyware (phần mềm gián điệp)

Trojan horse (con ngựa thành Tơ-roa)

Một hệ thống thương mại điện tử an toàn cần đảm bảo một trong những yếu tố:

Xác thực

Kiểm soát

Cấp phép

Chống phủ định

Công việc cần thực hiện để đảm bảo an toàn trong thương mại điện tử:

Chống phủ định

Xác thực

Tính bí mật của thông tin

Tính toàn vẹn của thông tin

Để đảm bảo tính toàn vẹn của thông điệp trong quá trình truyền phát trên các mạng truyền thông, người ta thường sử dụng kỹ thuật:

Mã hóa bằng hàm HASH (hàm băm)

Mã hóa khóa công cộng

Mã hóa khóa riêng

Chứng thực điện tử

Đoạn mã có khả năng tự sao chép chính bản thân nhưng không thể tồn tại độc lập hoàn toàn:

Trojan horse (con ngựa thành Tơ-roa)

Worm (sâu máy tính)

Virus (Vi rút máy tính)

Spyware (phần mềm gián điệp)

Một hệ thống thương mại điện tử an toàn cần đảm bảo một trong những yếu tố:

Kiểm soát

Xác thực

Cấp phép

Tính toàn vẹn của thông tin

Kiểm soát trong thương mại điện tử là việc:

Thu thập các thông tin về quá trình truy cập vào tài nguyên hệ thống, quá trình giao dịch, trao đổi thông tin của người sử dụng

Xác định tính chính xác của nội dung thông tin

Một hệ thống thương mại điện tử hoạt động đúng chức năng của nó

Xác định quyền được truy cập vào hệ thống

Kỹ thuật mã hóa khóa riêng sử dụng:

Một khóa để mã hóa và giải mã

Một cặp khóa để mã hóa và giải mã

Khóa công khai và khóa bí mật để mã hóa và giải mã

Hai cặp khóa để mã hóa và giải mã

Công việc cần thực hiện để đảm bảo an toàn trong thương mại điện tử:

Tính bí mật của thông tin

Tính sẵn sàng của thông tin

Chống phủ định

Kiểm soát

Một hệ thống thương mại điện tử an toàn cần đảm bảo một trong những yếu tố:

Kiểm soát

Xác thực

Cấp phép

Tính bí mật của thông tin

Một hệ thống thương mại điện tử an toàn cần đảm bảo những yêu cầu:

Tính bí mật của thông tin

Tính toàn vẹn của thông tin

Tính sẵn sàng của thông tin

Tất cả phương án

Kỹ thuật mã hóa đối xứng sử dụng:

Một khóa để mã hóa và giải mã

Một cặp khóa để mã hóa và giải mã

Khóa công khai và khóa bí mật để mã hóa và giải mã

Hai cặp khóa để mã hóa và giải mã

Đâu là một biến thể của phần mềm quảng cáo ngụy trang (Adware)?

Spyware (phần mềm gián điệp)

Trojan horse (con ngựa thành Tơ-roa)

Worm (sâu máy tính)

Virus (Virus máy tính)

Phủ định trong thương mại điện tử là việc:

Các bên tham gia phủ nhận các giao dịch đã thực hiện

Doanh nghiệp từ chối không cung cấp hàng hóa cho khách hàng

Khách hàng từ chối thanh toán trực tuyến

Doanh nghiệp cung cấp hàng hóa không đúng với yêu cầu khách hàng

Tính toàn vẹn thông tin được hiểu là:

Thông tin trao đổi phải đảm bảo tính chính xác

Thông tin được cung cấp kịp thời

Các hệ thống thông tin không bị tin tặc tấn công

Nội dung thông tin không bị thay đổi khi lưu và truyền phát trên mạng

Mục đích của việc sử dụng các kỹ thuật mã hóa trong thương mại điện tử là:

Đảm bảo tính bí mật của thông tin

Xác thực các bên tham gia giao dịch trong thương mại điện tử

Đảm bảo tính sẵn sàng của thông tin

Kiểm tra quá trình giao dịch của các bên

Các chức năng của hàm Hash (hàm băm):

Ngăn chặn các truy cập trái phép

Kiểm tra tính toàn vẹn của thông điệp ban đầu

Tạo chữ ký số

Tất cả các đáp án

Phong bì số là sản phẩm của quá trình mã hóa đồng thời thông điệp ban đầu và chữ ký số bằng cách sử dụng:

Khóa công khai của người gửi

Khóa bí mật của người gửi

Khóa công khai của người nhận

Khóa bí mật của người nhận

Hệ thống kiểm soát truy cập và xác thực phổ biến:

Mật khẩu

Token

Hệ thống sinh trắc học

Tất cả các đáp án

Khía cạnh nào sau đây là hạn chế của kỹ thuật mã hóa đối xứng:

Khối lượng tính toán

Tốc độ mã hóa

Tốc độ giải mã

Tính chống phủ định

Malware là thuật ngữ chỉ:

Virus

Worm

Trojan horse

Tất cả các đáp án

Khía cạnh nào sau đây là ưu điểm của kỹ thuật mã hóa khóa công khai:

Khối lượng tính toán

Tốc độ mã hóa

Tốc độ giải mã

Tính chống phủ định

Thuật toán hàm băm đang được sử dụng nhiều nhất là:

MD5

SHA-1

MD5 và SHA-1

MD4

Va chạm hash (hash collision) có nghĩa là:

Hai thông điệp khác nhau có bản tóm tắt thông điệp trùng nhau

Hai thông điệp khác nhau có bản tóm tắt thông điệp khác nhau

Hai thông điệp khác nhau có bản tóm tắt thông điệp với kích thước bằng nhau

Hai thông điệp khác nhau có bản tóm tắt thông điệp gần giống nhau

Tại Việt Nam, chữ ký số được sử dụng phổ biến nhất trong hoạt động nào?

Khai báo C/O điện tử

Khai báo hải quan điện tử

Khai báo thuế qua mạng

Đăng ký kinh doanh

Nhà cung cấp dịch vụ chứng thực chữ ký số công cộng nào không phải nhà cung cấp của Việt Nam:

VDC

GlobalSign

Nacencomm

Viettel

Các loại chứng thư số do VDC cung cấp:

Chứng thư số dành cho cá nhân, tổ chức

Chứng thư số dành cho website

Chứng thư số dành cho phần mềm

Tất cả các đáp án

Thương hiệu dẫn đầu về dịch vụ chứng thực chữ ký số trên toàn thế giới là:

VeriSign

GlobalSign

Comodo

Trustwave

Scam là một dạng của:

Tấn công phi kỹ thuật

Tấn công DOS

Tấn công Deface

Một phương án khác

Các dấu hiệu của việc lừa đảo qua mail:

Yêu cầu cung cấp mã PIN của thẻ ATM

Yêu cầu download một file dữ liệu

Yêu cầu upload một file dữ liệu

Tất cả các dấu hiệu